ANZEIGE

Bedrohungen im Netz nehmen mit Home-Office und Digitalisierung zu. Seit Ausbruch der Corona-Pandemie steht das Home-Office hoch im Kurs. Laut einer von dem IT-Sicherheits-Softwareunternehmens Avira in Auftrag gegebenen Studie arbeiten mehr als die Hälfte der deutschen Angestellten mit ihrem privaten PC daheim oder verbinden ihren PC mit ihrem Heimnetzwerk. Das führt zu großen Sicherheitsrisiken sowohl für private wie auch für empfindliche Firmendaten. Für ausreichend Cyber-Security zu sorgen, um sich vor Hacker-Angriffen zu schützen, ist wichtiger denn je.

Wer die Gefahren im Netz kennt und weiß, wo Bedrohungen im Netz lauern, kann sich effektiver davor schützen. Je mehr wir digital kommunizieren, desto mehr Spuren hinterlassen wir im Netz. Diese führen auch Angreifer zu uns, die es auf unsere Identität, Daten, Privatsphäre und unser Eigentum abgesehen haben.

Es gibt eine Vielzahl unterschiedlicher Bedrohungen aus dem Netz. Sie alle können massiven Schaden anrichten. Wir stellen die Zentralsten vor, was Angreifer durch sie bezwecken und wie Sie sich davor schützen.

Bedrohungen im Netz – Malware & More

Unter dem Begriff Malware summiert sich die Bandbreite von Schad-Software. Diese zielt darauf ab, Ihre Daten zu stehlen, Zugriff auf ihren PC zu bekommen oder Ihren Geräten zu schaden. Computer-Viren sind weithin bekannt. Bei diesen handelt es sich schädliche Software-Programme, die das befallene Gerät verlangsamen oder es gar komplett zerstören können. Doch was verbirgt sich hinter Begriffen wie Trojaner, Spyware, Rootkits, Browser Hijacking oder Adware? Woran erkennen wir Bedrohungen im Netz und wie lässt sich nach einem Angriff Ihre Cyber-Security wieder herstellen?

Dazu werfen wir zunächst einmal einen Blick auf die zentralsten Bedrohungen im Netz und was sie kennzeichnet.

Ransomware

Ransomware ist eine Schad-Software, mit der Angreifer Ihre Festplatte verschlüsseln können und damit den Zugang zu Ihren Daten verhindern. Entweder erfolgt der Angriff direkt, indem Daten unlesbar gemacht werden oder der Startbildschirm wird gesperrt. Angreifer fordern zur Freigabe Ihres Systems und Ihrer Daten in der Regel Geld.

Bedroht von Ransomware sind Unternehmen und Privatpersonen gleichermaßen. Ransomware überträgt sich schnell auch auf andere Geräte im gleichen Netzwerk. Dies geschieht beispielsweise über Pishing-Emails mit Anhängen oder Links. Es werden aber auch Schwachstellen in Computer-Systemen ausgenutzt.

Ein einmaliger Schutz vor Ransomeware reicht nicht, da sich die Programme rasch weiterentwickeln. Wer von einem Ransomeware Angriff betroffen ist, dem bleibt oft nichts anderes übrig, als sich neue Hardware zu zulegen oder die Festplatte neu zu formatieren.

Pishing

Beim Pishing zielen Angreifer darauf ab, vertrauliche Daten abzugreifen. Sie geben die Identität des Absenders vor. Auf die Art verschaffen sie sich Zugang zu Bankkonten, E-Mail-Konten und andere private Daten. Das Fatale beim Pishing ist, dass sich der Absender als vertrauenswürdige Quelle ausgibt. Beispielsweise kommen Pishing E-Mails im Namen von Freunden, Bekannten oder Unternehmen und sehen so echt aus, dass sie vom Original kaum zu unterscheiden sind.

Doch nicht nur in Form von E-Mail kommen Pishing-Versuche daher. Ebenso gibt es ebenso als gefakte Websites, bei denen private und vertrauliche Daten abgegriffen werden. Hierbei kann es sich um Passwörter, E-Mail-Adressen, Kontodaten, PIN-Codes und dergleichen mehr handeln. Damit versuchen die Betrüger entweder direkt Geld zu stehlen oder in Ihrem Namen ein Verbrechen zu begehen. Selbst in bezahlten Anzeigen von Suchmaschinen oder getarnt als Pop-ups können Pishing-Versuche erfolgen. Beim Klicken lädt sich schädliche Malware auf Ihren PC runter.

Pishing-Versuche vereiteln und Ihre persönliche Integrität wiederherstellen lässt sich mit einigem Zeitaufwand. Um sich jedoch davor zu schützen, sollten Sie einige grundlegende Tipps und Hinweise zu Pishing berücksichtigen.

- Keine verdächtigen Links oder Anhänge in E-Mails öffnen

- Download nicht im E-Mail-Programm vornehmen, sondern über den Browser durch Eingeben der URL

- Sichere Internet-Browser verwenden

- Nur vertrauenswürdige Websites mit einem aktuellen und geprüften HTTPS Zertifikat verwenden

- Regelmäßig Konten prüfen

- die Verbraucherschutzzentrale oder den vermeintlichen Absender im Verdachtsfall kontaktieren

- Viren- und Firewall-Software verwenden und auf dem aktuellen Stand halten

Adware

Bei Adware handelt es sich um Werbeformate, die ohne Zustimmung des Nutzers auf dem Bildschirm angezeigt werden. Sie tauschen in Form von Bannern oder Pop-up-Anzeigen auf. Sie ist unbemerkt auf den PC gelangt und läuft im Hintergrund. Sie manipuliert Web-Browser, um Nutzer auf externe Webseiten zu lotsen. Sie spioniert das Nutzerverhalten aus und sammelt Daten des Nutzers zu dessen Surf- und Shoppinggewohnheiten. Das erfolgt ohne Einwilligung und somit unter Missachtung der Privatsphäre des Nutzers. Erkennbar ist sie daran, dass Werbung immer wieder aufpoppt oder sich Webfenster einfach öffnen. Der Browser arbeitet langsam und es kommt öfters zu Abstürzen. Auf den PC gelangt Adware durch Herunterladen von Software oder durch das Besuchen von infizierten Websites.

Würmer

Wie Viren können auch Würmer Ihr Gerät bedrohen und erheblichen Schaden anrichten. Im Gegensatz zu Viren können sich Würmer schnell auch auf anderen Geräten im Netzwerk oder über E-Mails verbreiten. Der Schaden, den sie anrichten, kann so um ein Vielfaches über Viren hinaus gehen.

Spyware

Spyware ist Software, die unbemerkt vom Nutzer, im Hintergrund das Nutzerverhalten erfasst und überwacht. Das geschieht zum Teil auch auf legale Weise beispielsweise um Angestellte von Firmen zu überwachen oder zum Schutz von Kindern im Netz. Allergings darf solch eine Software nicht ohne Kenntnisnahme des Betroffenen erfolgen. So muss eine Überwachung seitens Unternehmen vertraglich geregelt sein.

Rootkit & Trojaner

Über Rootkits verschaffen sich Angreifer einen längerfristigen Zugriff auf Computer, um möglichst viele Kennwörter oder Kreditkartendaten abzugreifen. Bei Trojaner tarnt sich Software als nützliche und seriöse Software. Sie sind Bestandteil von Pishing. Hierbei führt die Software jedoch im Hintergrund schädigende Funktionen aus.

Fazit

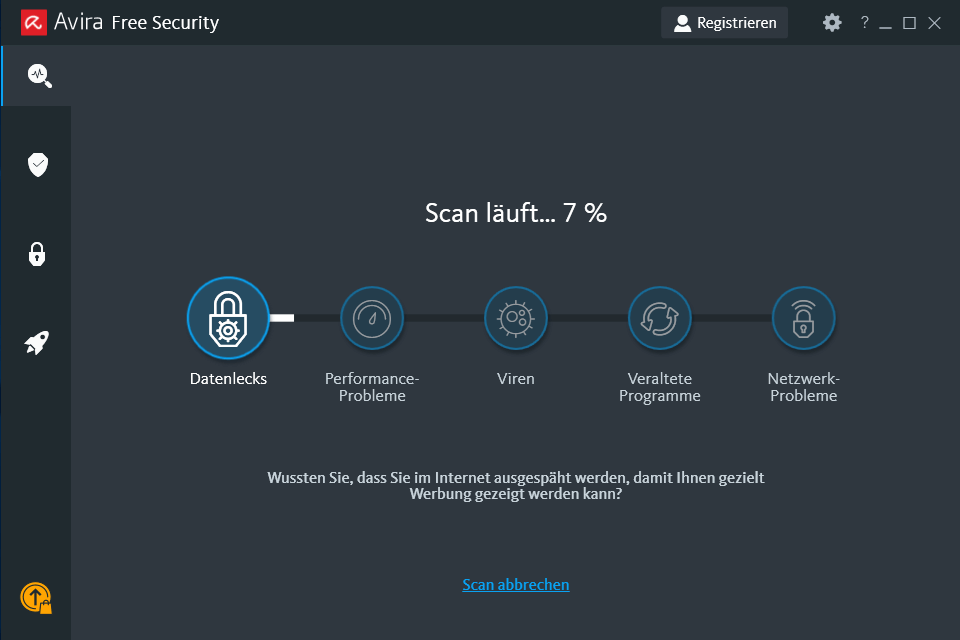

Die Bedrohungen im Netz sind vielfältig und groß. Daher gewinnt das Thema Cyber-Security immer stärker an Gewicht und rüsten sich Unternehmen vor Angriffen. Allerdings besteht der Schutz nicht automatisch daheim auf dem privaten PC. Hier für hinreichend Sicherheit zu sorgen, ist sowohl Aufgabe von Unternehmen für ihre Angestellten, die im Home-Office arbeiten. Gleichwohl kann jeder Einzelne etwas für den Schutz seiner Privatsphäre und seiner persönlichen Daten tun. Hier bieten sich individuelle Schutzmaßnahmen oder Paketlösungen an. Das Sicherheitssoftwareunternehmen Avira bietet zahlreiche Informationen und Hilfestellungen an sowie eine kostenlose Variante seines gekrönten IT-Sicherheitssoftware-Pakets, dass Sie vor Malware Bedrohungen im Netz effektiv und gut schützt.

ANZEIGE

Copyright Titelbild: rawpixel